[오토저널] 자동차 사이버 보안을 위한 엔지니어링 프로세스에 대한 표준화 동향

페이지 정보

글 : 오토저널(ksae@ksae.org)|

|

승인 2019-07-15 11:07:33 |

본문

유무선 통신 기술이 발달되고 인터넷의 보급이 활성화됨에 따라서, 정보통신 기술을 이용한 제품 및 서비스가 실생활에서 많이 활용되고 있다. 이에 따라 네트워크를 통하여 연결된 사이버공간에 우리의 생활 일부가 존재하고, 그것에 의존하는 것이 일상화 되었고, 우리는 그에 대한 편리함을 영위하고 있다. 그러나 그에 대해 부정적인 영향이 있으니, 그것은 사이버 공격에 의한 피해이다.

몇 해 전까지만 하더라도 사이버 공격(Cyber attack)은 정보통신 환경에서나 발생하는 문제이고, 자동차와는 거리가 먼 이야기였다. 그런데 2014년 Miller와 Valasek이 집 체로키(Jeep Cherokee)에서 인포테인먼트 장치를 통한 해킹이 쉽게 가능하다는 것을 보인 다음에, 후속적으로 발표된 여러 가지 사례에서 자동차가 더 이상 사이버 공격에서 자유롭지 못하고, 바로 앞에 다가온 위협임을 알 수가 있다.

자동차에 대한 이러한 사이버 공격에 대한 위협은 최근에 진행되고 있는 자동차의 변화와도 밀접하게 관련이 있다. 최근 자동차는 전동화 및 전자화가 가속되어서 고급 차량의 경우 전자제어장치(ECU : Electronic Control Unit)가 100여개 사용되고, 제동이나 조향과 관련된 기계장치들이 제어기에서 보내는 제어명령으로 액추에이터(Actuator)를 통하여 손쉽게 구동될 수 있다.

그리고 유무선 통신 기술 및 인터넷 기술의 발달 덕분에 자동차는 손쉽게 백엔드(Back-end) 네트워크에 접속되어서 텔레메틱스나, 인포테인먼트 등의 서비스를 제공받을 수 있고, 더 나아가서 지능형 교통 시스템(ITS : Intelligent Transport System)에서 제공하는 교통정보 및 도로환경에 대한 정보를 제공받을 수 있다.

최근에는 이들 기술을 융합하고 발전시켜서 운전자, 탑승자 그리고 도로 보행자의 안전과 편의를 제공하는 자율주행 자동차에 대한 연구가 활발히 진행되고 있다. 결국 이러한 모든 환경이 해커(Hacker)가 자동차를 사이버 공격할 수 있는 공격 표면(Attack surface)을 손쉽게 제공할 수 있다. 결국 남는 것은 해커의 공격 동기와 공격에서 얻는 해커의 이익인데, 이는 많은 IT 해킹 사례에서 봐 왔듯이 자동차에서 사이버보안(Cybersecurity) 대책을 충분히 수립하지 않으면, 예상할 수 없는 큰 피해로 이어질 것으로 생각된다.

오늘날 자동차는 사이버 물리 차량 시스템(Cyber Physical Vehicle System)으로 불린다. 사이버 물리시스템은 물리적인 실체를 가진 객체를 제어하는 제어시스템이 네트워크(Network)를 통하여 긴밀하게 연결된 시스템을 의미한다. 특히 자동차는 일반적인 제품에 비하여, 주변환경, 운영 기간, 이해관계자, 동작 수행에 참여하는 행위자들이 훨씬 더 복잡하게 상호 연관성을 가지고 있다. 따라서 단순한 보안 메커니즘(Security mechanism)의 조합으로 구성된 보안 서비스를 단순히 제품에 적용하는 것만으로 자동차의 사이버 보안을 확보하기에는 어려움이 있다.

이에 NHTSA와 ENISA는 자동차의 사이버보안을 위한 모범사례의 권고사항으로서 자동차 수명주기(Life-cycle) 전체에 녹아들어 있는 엔지니어링 프로세스의 중요성을 강조하고 있다. 이는 자동차를 초기 개념 설계부터, 개발, 생산, 운영, 폐차에 이르기까지 전체를 아우르고, 이에 대한 관리 및 지원을 할 수 있는 엔지니어링 프로세스를 가리킨다.

미국 SAE는 ISO26262 프레임워크에 기반하고, 사이버보안의 특성에 맞게 조정된 엔지니어링 프로세스를 개발하 고 표준문서화하였다. 그리고 SAE는 이를 ISO에서 국제 표준으로 하는 신규 프로젝트(ISO-TC22 NWIP NP3586)로 제안하였고, 비슷한 시기에 VDA에서 제안한 신규 프로젝트(ISO NWIP N3556)와 합쳐서 ISO TC22의 SC32 아래에 신규 작업반(WG11 : Cybersecurity)이 형성되고 표준화 작업이 시작되었다(ISO/SAE AWI 21434, 2016년 10월 발족).

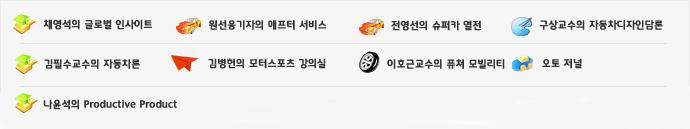

ISO/SAE 21434 표준 작업에 대한 전체적인 일정 계획은 <그림 1>과 같으며, 현재 WD(Working draft)에 대한 논의 및 수정이 진행되고 있다. ISO/SAE 21434 표준에서 추구하는 범위는 다음과 같다.

전기 및 전자 시스템, 인터페이스 및 통신을 포함하는 도로 차량에 적용되며, 엔지니어링(즉 : 개념, 설계, 개발), 생산, 운영, 유지 보수 및 폐기와 같은 전 과정에 걸쳐서 사이버 보안 위험 관리를 위한 요구 사항을 지정한다.

사이버 보안 프로세스와, 사이버 보안 위험에 대해 소통하고 관리하는 공통 언어를 위한 요구사항을 포함하는 프레임 워크를 정의한다. 이는 SAE J3061표준에서 다루는 범위인 “사이버 물리적 차량 시스템과 관련된 사이버 보안에 대한 상위 수준의 지침을 지정”보다는 더 구체적이고 실질적인 적용 가능성이 높은 표준 문서가 될 것이라는 기대를 가지게 한다.

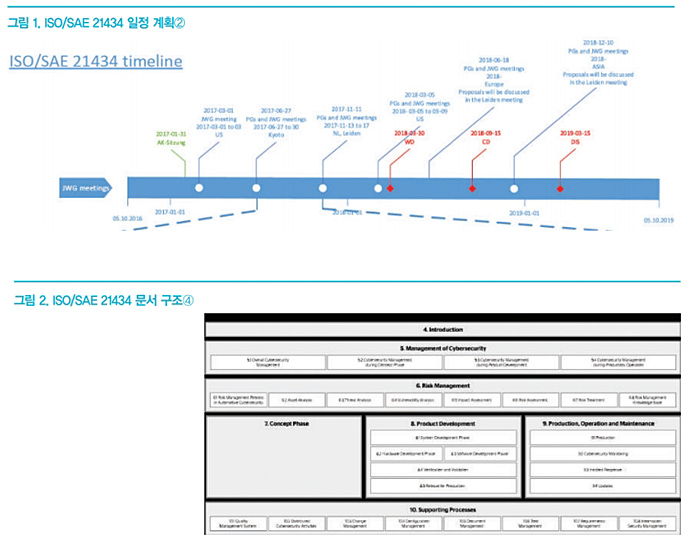

ISO/SAE 21434 표준 문서의 전체적인 구성은 <그림 2>와 같으며, 이를 위하여 작업반(WG)아래 4개의 PG(Part Group)을 만들어서 각각 “위험 관리(Risk Management)”, “제품 개발(Product Development)”, “운영, 유지관리 및 기타 프로세스(Operations, Maintenance and Other Processes)” 그리고 “프로세스 개요 및 상호 의존성(Process Overview and Interdependencies)”을 다루고 있으며, 이들은 각각 문서화된 후 다시 문서화 작업팀(Drafting Team)에 의해서 통합되는 절차로 진행되고 있다.

<그림 1>의 일정계획에서 보듯이 2018년 9월에 CD (Committee Draft)가 배포될 예정이다. 따라서 표준문서의 현재 WD(Working Draft) 판에 대한 검토가 시급히 이루어질 필요가 있다. 특히 자동차 제조업체와 공급업체간에 사이버보안에 대한 실사에서 표준에서의 내용을 활용할 수 있을 정도로 표준을 개발하려는 의도도 보이는 상황이다. 따라서 단순한 문서 검토를 넘어서 실제로 이 표준을 어떻게 국내 자동차 산업계에 전개할 것인가에 대해서도 검토를 해야 할 것으로 판단된다.

우리는 이미 기능안전표준과 관련된 표준에서 어려움을 한번 겪은 경험이 있다. 그러한 경험을 되풀이 하지 않기 위해서 빠른 대응이 필요할 것으로 판단된다. 그를 위해서는 자동차 사이버보안 표준에 대한 미러 작업반을 만들어서, 진행되고 있는 표준 내용에 대해 검토하고, 국내 산업계에 어떻게 전개하며 적용할 것인지에 대해 논의하는 것이 필요하다고 본다.

이에 국가기술표준원과 표준코디네이터, 자동차공학회, 자동차 제조업체 및 공급업체 그리고 관련 연구기관의 관련자들이 빠른 시일 내에 모여서, 긴밀한 협력 및 협의를 하는 것을 기대한다.

글 / 이경호 (케이온시스템)

출처 / 오토저널 2018년 9월호 (http://www.ksae.org)